Estamos constantemente em busca de elementos que nos ajudem a prever como seremos atacados e, assim, fazer algo proativamente para reduzir esses riscos. A Inteligência sobre Ameaças Cibernéticas (CTI) é a disciplina que coleta, analisa e contextualiza informações sobre ameaças cibernéticas para entender quem são os adversários, como eles operam, o que buscam e quais técnicas usam, para antecipar ataques e fortalecer as defesas. A CTI permite que as equipes de segurança tomem decisões mais bem informadas.

“O Technique Inference Engine (TIE), apresentado por Matthew Turner (engenheiro do MITRE) no recente workshop de Inteligência Artificial para Segurança Cibernética (AICS 2025), é uma ferramenta inovadora que tem o potencial de revolucionar a maneira como conduzimos a caça a ameaças e enfrentamos campanhas adversárias complexas. A TIE usa algoritmos avançados de aprendizado de máquina e raciocínio probabilístico para analisar grandes volumes de dados e extrair padrões de comportamento que indicam a presença de atividades mal-intencionadas.

A TIE propõe a capacidade de inferir técnicas e táticas usadas pelos adversários, mesmo quando eles tentam esconder seus rastros. Essa ferramenta permitiria que os analistas de segurança identificassem e rastreassem as campanhas dos adversários ao longo do tempo, mesmo quando eles mudam suas ferramentas e métodos. O modelo espera ajudar a “prever” futuras ações dos adversários, permitindo que os defensores tomem medidas proativas para proteger seus sistemas.

Mecanismo de inferência técnica

O TIE é um modelo de previsão desenvolvido pelo MITRE Center for Threat-Informed Defense, projetado para dar suporte a analistas de ameaças e equipes de resposta a incidentes. Com base na estrutura MITRE ATT&CK®, o TIE analisa as técnicas observadas e infere possíveis técnicas adicionais usadas em uma campanha adversária, mesmo que elas não sejam explicitamente relatadas na CTI (Cyber Threat Intelligence) disponível.

Em resumo: a TIE ajuda a responder à pergunta “O que mais devo procurar?”

Pontos de valor

Um dos maiores desafios na caça às ameaças é lidar com informações incompletas. Muitas vezes, os relatórios de CTI não documentam todas as TTPs (táticas, técnicas e procedimentos) envolvidas em uma invasão. A TIE resolve esse problema aplicando modelos de recomendação (como os usados pela Netflix ou pelo Spotify, mas em segurança cibernética) para prever técnicas que provavelmente estão ocorrendo, mas que ainda não foram vistas.

Podemos separar a TIE em três elementos de valor:

⦁ O maior conjunto de dados públicos conhecidos de CTIs rotulados com técnicas ATT&CK.

⦁ Algoritmos como o Weighted Matrix Factorization (WMF) e o Bayesian Personalised Ranking (BPR) para técnicas de inferência.

⦁ Uma interface da Web simples e eficaz para inserir técnicas observadas e receber sugestões priorizadas.

Bom conjunto de dados, bons resultados

O TIE foi treinado no maior conjunto de dados publicamente conhecido de relatórios de inteligência contra ameaças (CTI) marcados com técnicas ATT&CK. Ele tem um total de:

⦁ 6.236 relatórios do CTI.

⦁ 43.899 observações técnicas.

⦁ 96% de cobertura da estrutura do ATT&CK Enterprise v15.

⦁ Principais fontes: OpenCTI, TRAM, ATT&CK Flows, planos e campanhas de emulação de adversários.

Esse conjunto de dados reflete tanto a variedade de técnicas relatadas quanto os vieses e a incompletude típicos da análise manual.

Modelagem do problema

O TIE modela o problema como uma “tarefa de recomendação colaborativa” com feedback implícito. Em vez de tentar adivinhar “se uma técnica faz ou não parte de uma campanha”, ela se concentra na previsão de uma classificação de técnicas prováveis, com uma entrada parcial de técnicas observadas.

⦁ Uma matriz binária A (relatórios x técnicas) é construída, com uns onde a técnica é observada e zeros implícitos (potencialmente verdadeiros ou falsos negativos).

⦁ O objetivo é completar a matriz: quais técnicas são prováveis a partir do que observei?

De forma simplificada, vamos imaginar que estamos entrando em uma biblioteca enorme, sabemos quais livros algumas pessoas já leram… mas gostaríamos de adivinhar quais outros livros elas podem gostar. É aí que entram os “sistemas de recomendação”, como o WMF e o BPR. Eles tentam “adivinhar conexões ocultas” entre coisas que observamos (por exemplo, técnicas usadas por um invasor) ou coisas que provavelmente também estão relacionadas (outras técnicas que ainda não vimos).

Fatoração de matriz ponderada (WMF)

Esse sistema funciona como uma junção de caixas com gostos comuns. Cada relatório de ataque (CTI) e cada técnica ATT&CK é representada como um ponto em um mapa. O modelo tenta agrupar relatórios e técnicas que costumam aparecer juntos. Se a campanha observou determinadas técnicas, o modelo examina esse “mapa” para ver quais estão próximas e as sugere como prováveis.

A matriz de observações mencionada acima é fatorada em vetores latentes de relatórios e técnicas. É usada uma função de perda que penaliza menos as ausências, pressupondo baixa confiança nos zeros. Isso nos proporciona um sistema de treinamento rápido, baixo custo computacional e bom desempenho.

Classificação personalizada bayesiana (BPR)

Por outro lado, essa é a estratégia “isso é melhor do que aquilo”. O modelo não tenta prever sim ou não, mas sim ordenar. Ele aprende que se o relatório A usou a técnica X, então provavelmente prefere X a Y”. Milhares de comparações são criadas e a maneira de ordenar as técnicas é ajustada de acordo. Esse sistema, por outro lado, aprende como se estivesse jogando um videogame de “Qual é a mais provável?”, muitas vezes até encontrar boas classificações.

Aqui é usado um método de amostragem negativa que treina o modelo para classificar as técnicas observadas acima das não observadas. Ele melhora a ordem relativa das previsões, mas pode ser tendencioso em relação a técnicas muito frequentes. Como consequência, é necessário mais tempo de treinamento.

Simples de usar

A ferramenta é baseada em JS, sem a necessidade de um backend, tudo é executado no navegador do usuário. Usando como entrada uma lista de técnicas observadas. O resultado são as principais técnicas inferidas, classificadas por probabilidade de associação.

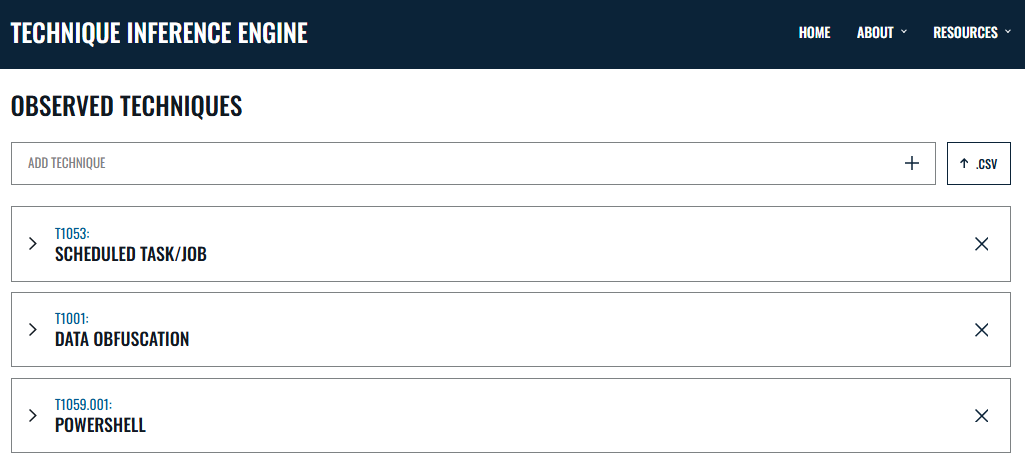

Entrada de 3 técnicas na interface da Web

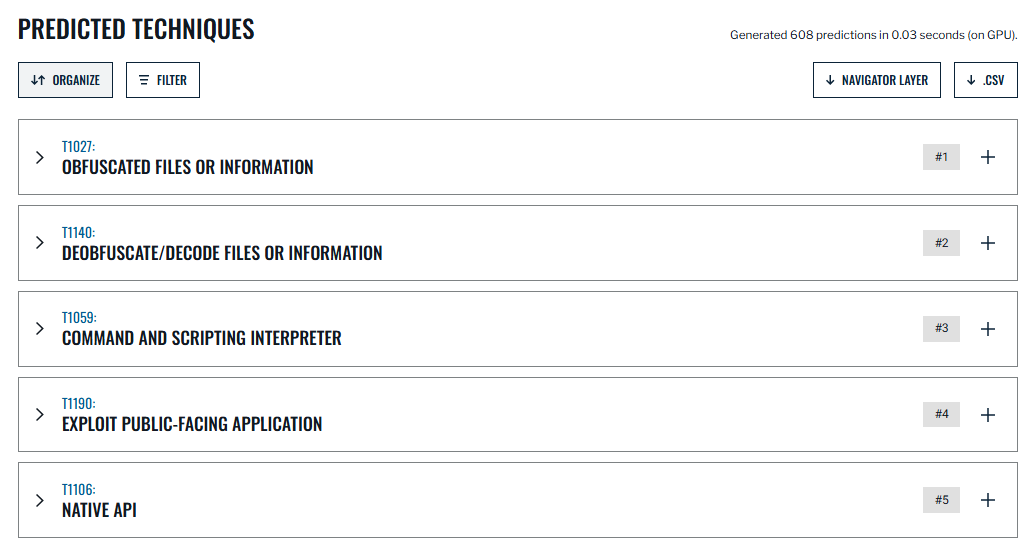

Saída de 20 técnicas de interface da Web previstas

Conclusões

Como o contexto é conhecido por ameaças em constante evolução, as informações disponíveis são enormes e quase nunca completas, ferramentas como a TIE representam uma etapa fundamental para as equipes de segurança cibernética. A abordagem permite ampliar a visibilidade das campanhas adversárias sem depender exclusivamente da documentação explícita nos relatórios de CTI.

Para as organizações, isso significa ter um aliado que ajuda a priorizar a busca, antecipar os movimentos do atacante e tomar decisões mais informadas em menos tempo. O design aberto e a facilidade de uso fazem dele um recurso a ser integrado em qualquer estratégia moderna de caça a ameaças.

Referências

– Mecanismo de inferência técnica https://center-for-threat-informed-defense.github.io/technique-inference-engine/#/

– Projeto TIE no Github – https://github.com/center-for-threat-informed-defense/technique-inference-engine

– Technique Inference Engine: A Recommender Model to Support Cyber Threat Hunting, Matthew J. Turner, Mike Carenzo, Jackie Lasky, James Morris-King, James Ross (março de 2025) https://arxiv.org/abs/2503.04819v1